作为一个运维,你是不是经常遇到这种问题:

业务同学来找你:"帮我看看我能不能登那台生产服务器?"

安全同学来找你:"帮我导一下上周所有人的登录审计记录?"

你得打开堡垒机后台,点四五次鼠标,输筛选条件,等半天才能出结果。

现在不一样了!有了 JumpServer Skills,你只要对着 AI 助理说自然语言,它直接帮你查出结果,并做出对应总结,而且安全有保障——只查不改,不用担心误操作。

什么是 JumpServer Skills?

JumpServer Skills 是 JumpServer 官方推出的、适配 OpenClaw AI 助理框架的只读查询技能,把堡垒机常用的资产查询、权限查询、审计查询都封装成了 AI 能直接执行的接口,你只要说普通话,就能得到想要的结果。

能解决什么问题?

✅ 减少运维工单:部门接口人可以自己查权限,不用天天找运维

✅ 提速安全审计:安全同学不用等运维导出,自己就能汇总一周操作

✅ 保持安全边界:只开放只读查询,不用给更多人开后台管理员权限

✅ 降低使用门槛:不用学怎么用堡垒机后台,会说中文就能查

实际体验能有多爽?

举几个真实例子:

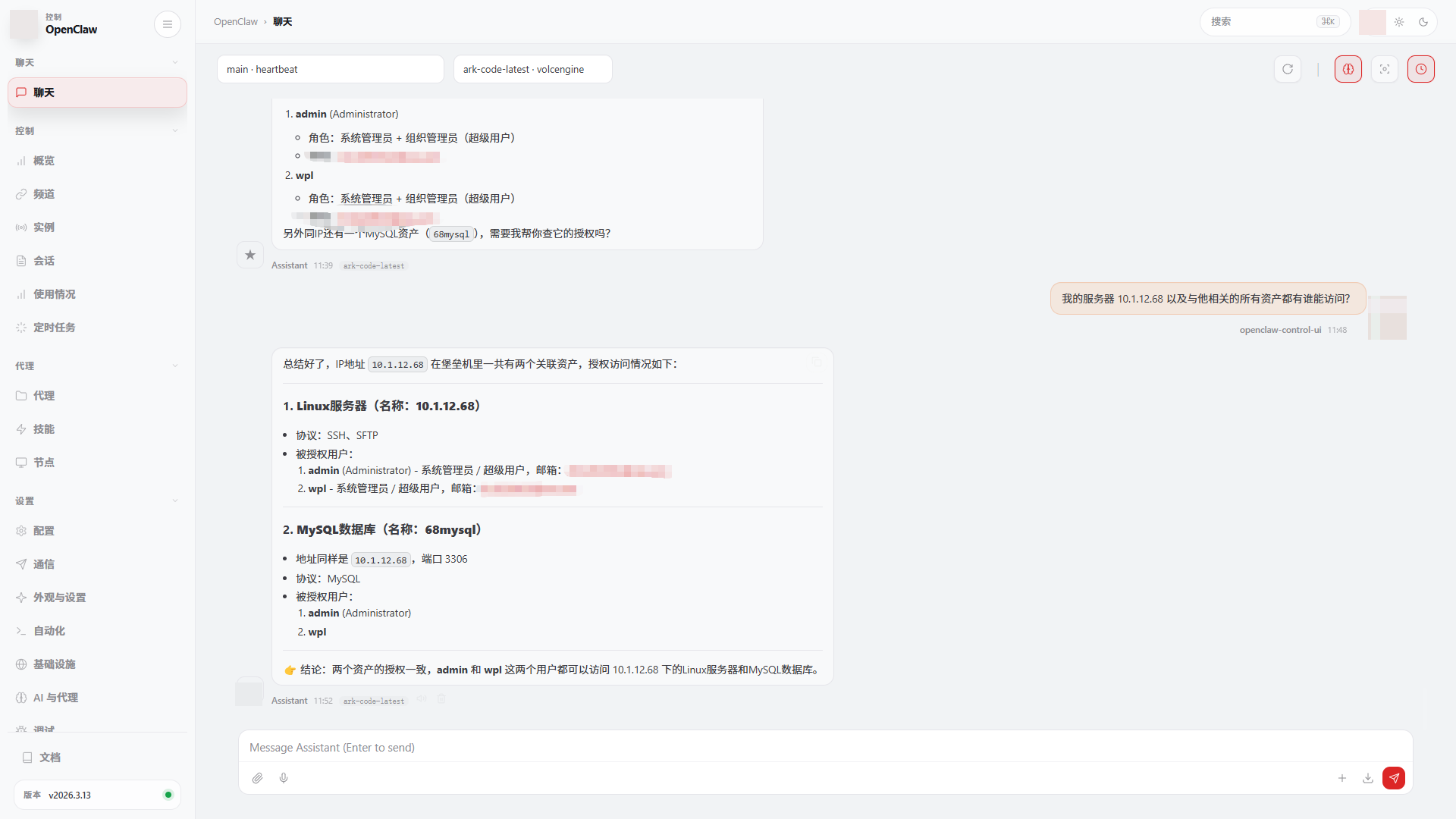

- 用户问:"我的服务器 10.1.12.68 都有谁能访问?" AI 直接查出相关服务器资产以及授权信息,快速出结果

审计问:"admin 这周都做了什么操作?" AI 按天汇总,哪天登录了,哪天改了配置,一清二楚。

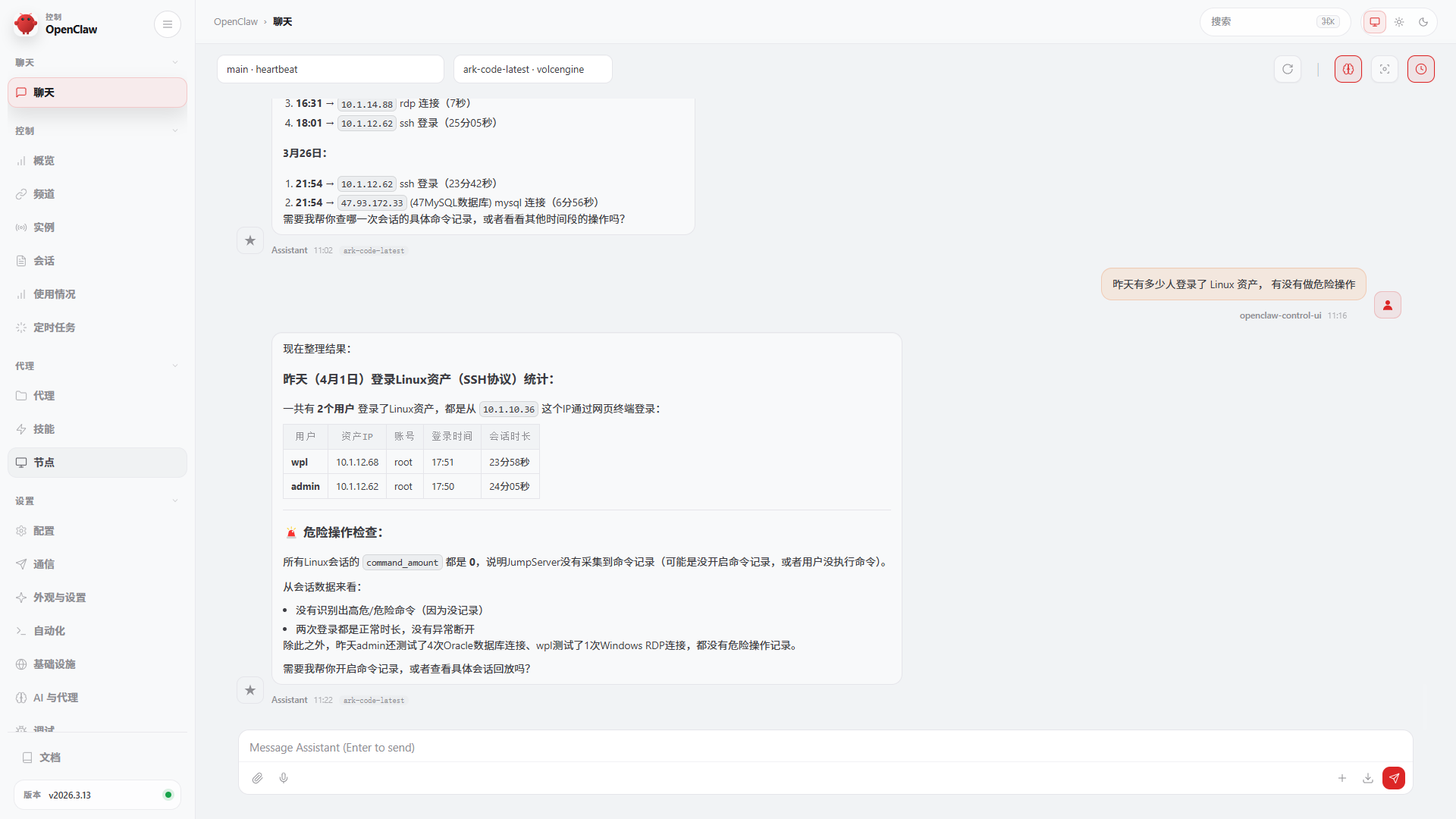

运维问:"昨天有多少人登录了 Linux 资产, 有没有做危险操作" AI 直接过滤出 Linux 资产,统计登录次数和时间。

为什么说它安全?

JumpServer Skills 从设计上就卡死了只读边界:

不支持任何创建、修改、删除操作

就算 AI 理解错了,也改不了你的生产环境

真正做到了效率与安全兼顾,你用着放心。

怎么安装?

只要你已经搭好了 OpenClaw,一条命令就能克隆:

git clone https://github.com/jumpserver/skills.git /root/.openclaw/workspace/skills/jumpserver-skills然后配置上你的 JumpServer API 地址和 AccessKey,五分钟就能用。

体验总结:把重复查询的工作交给 AI,运维就能省出时间做更重要的事,香得很!如果你也在被堡垒机查询折腾,赶紧试试。

JumpServer Skills 生产部署踩坑指南

前置检查

在开始部署前,你需要准备:

正常运行的 OpenClaw

JumpServer v4.x 实例(社区版/企业版都可)

一步一步部署

1. 克隆代码

进入 OpenClaw 容器,执行:

cd /root/.openclaw/workspace/skills

git clone https://github.com/jumpserver/skills.git jumpserver-skills

2. 配置连接

有两种方式,推荐直接让 AI 帮你配:

直接对 AI 说:"帮我初始化 JumpServer 配置,API 地址是 https://你的地址,AK 是 xxx,SK 是 xxx"

AI 会自动帮你生成 .env,并且帮你测试连通性、选择组织。

如果你想手动配:

cd jumpserver-skills

cat > .env << EOF

JMS_API_URL=https://你的JumpServer地址

JMS_ACCESS_KEY_ID=你的AK

JMS_ACCESS_KEY_SECRET=你的SK

JMS_ORG_ID=你的组织ID

EOF

踩坑提醒:默认组织 ID 一般是

00000000-0000-0000-0000-000000000002,不是全0,别写错。

3. 验证连通性

让 AI 执行 ping:

"帮我 ping 一下 JumpServer"

如果返回当前用户信息,说明成功了。

常见坑点整理

社区版 API 限流 JumpServer 社区版默认 API 有频率限制,如果查询频繁会被限制,企业版可以调整。

组织 ID 不对 如果提示组织不可访问,先让 AI 帮你列出可访问的组织,再选择正确的 ID。

验证功能正常

部署完可以测三个常用查询:

"有哪些 Linux 资产?" → 能返回列表就正常

"admin 能访问哪些资产?" → 能返回结果就正常

"今天登录日志有吗?" → 能返回就正常

我的部署小结

整个部署过程非常顺畅,AI 会帮你做预检、自动选组织,真·5分钟能用。设计上只读这点特别好,给其他人用也不怕搞出事,适合企业内部推广。